Das moderne Auto ist ein rollender Computer

Bei der Entwicklung neuer Autos steht das

Streben nach Sicherheit und Komfort im

Fokus: ABS, GPS und Internet sind längst

Standard. Bordcomputer sowie zahlreiche

Sensoren und Kameras helfen zwar

beim Handling, doch können sie Auto und

Fahrer auch permanent überwachen. Verschiedene

Fahrzeugsysteme kontrollieren

sich gegenseitig sowie den gesamten

Fahrbetrieb. Sie kommunizieren direkt mit

dem Fahrer oder selbstständig auch mit

der Aussenwelt. Der TCS setzt sich mit dieser Thematik auseinander und führt verschiedene Tests durch.

DAB+ nachrüsten: Preise und Adapter im Vergleich

Die SRG sendet ab 2025 ihre Programme nicht mehr per Ultrakurzwelle (UKW). Privatradios schalten UKW Ende 2026 ab. Der TCS ...

Studie: Grenzen moderner Fahrerassistenzsysteme

Fahrerassistenzsysteme (englisch Advanced Driver Assistance Systems, ADAS) sind ein wichtiger Baustein zur Erhöhung der ...

DAB+ nachrüsten: Preise und Adapter im Vergleich

Wir haben vier Occasion-Autos mit DAB+ nachgerüstet und die Nachrüstlösungen von Dension, Kenwood, Blaupunkt und Pure ...

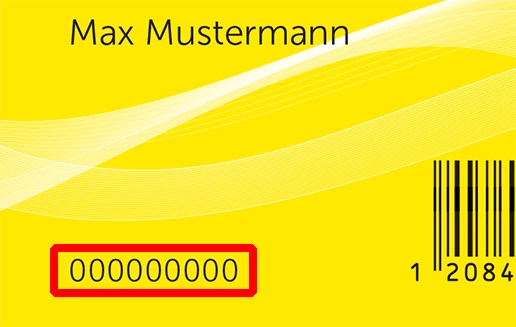

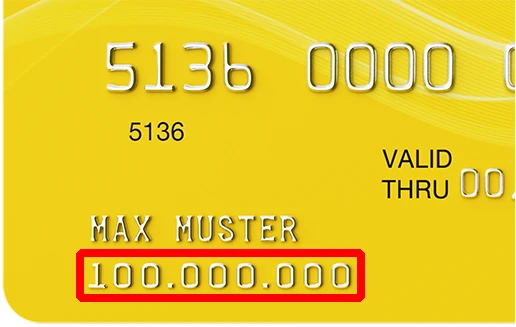

Persönliche Daten im Auto löschen: So geht es.

Denken Sie bei der Rückgabe oder beim Verkauf eines Autos daran, Ihre persönlichen Daten zu löschen: Unsere Empfehlungen.

Navigationssysteme für Smartphones

Smartphone-Apps mit Navigationsfunktion bieten sich als praktische Alternative zu mobilen Navigationsgeräten an. Unsere Tipps.

Fahrerassistenzsysteme Motorrad

Wir haben Assistenzsysteme der Ducati Multistrada, Honda Africa Twin und Kawasaki Ninja getestet. Wie sicher sind sie?

Was ist DAB+?

Das DAB+ ist die Digitaleradio und ersetzt UKW-Radio, schon heute lohnt es sich, das Auto mit DAB+ auszurüsten. Wir erklären warum und wie es funktioniert.

ADAS Fahrerassistenzsysteme

Fahrerassistenzsysteme, Spurhalteassistent, Notbremsassistent: Aktueller Stand der Technik

Das könnte Sie auch interessieren