Da wir ständig online unterwegs sind, lauern im Internet diverse Gefahren, welchen es zu begegnen gilt. Der TCS möchte aktiv mithelfen diese Gefahren und Risiken zu bekämpfen und ist darum Mitglied der SISA Swiss Internet Security Alliance geworden.

Angriff per E-Mail

Wir erhalten Anfragen, Kontobenachrichtigungen, Newsletters, Dokumente und noch viel mehr per E-Mail. Kriminelle wollen uns austricksen, indem sie betrügerische Nachrichten in diese Informationsflut einschleusen.

Moderne Cyber-Bedrohungen können zwar verschiedene Formen annehmen und auf unterschiedliche Weise versandt werden. E-Mails sind aber nach wie vor eines der bevorzugten Mittel von Cyber-Kriminellen. Private und geschäftliche Kommunikationen über E-Mail wirken persönlich, sind es aber nicht: Jeder kann Ihnen eine E-Mail senden – und jeder tut es.

TCS Cyber-Schutzbrief – Sicher ist sicher!

Immer wieder ist von Datendieben, Online-Betrug und anderen Machenschaften in der digitalen Welt zu lesen. Gegen die Folgen dieser neuen Bedrohungen können Sie sich mit dem TCS Cyber-Schutzbrief umfassend schützen.

Mehr erfahrenEs ist immer dringend!

Bei Angriffen per E-Mail wird in der Regel versucht, Sie dazu zu bringen, etwas zu tun, was Sie nicht tun sollten. Etwa auf einen Link klicken, ein Dokument öffnen oder Geld überweisen. Und sie haben etwas gemeinsam: Sie fordern Sie auf, sofort zu reagieren! Damit Sie nicht zu viel nachdenken können, ist es immer dringend!

Zweck

Die Angreifer wollen, dass Sie eine falsche Webseite besuchen, um Ihre Login-Daten zu stehlen oder Ihren Computer mit Malware zu infizieren.

Wie

- Verlockendes Angebot: ein iPhone für CHF 1..-; ein Lotteriegewinn; 80% Rabatt für Designer-Taschen.

- Drohung: Ihr Konto wird gelöscht, Ihre E-Mails werden gelöscht, Ihr Konto wurde gehackt.

- Falsche Identität: Ihre IT-Abteilung, Ihre Bank, ein Freund oder eine Kollegin.

Spezifische Begriffe

Phishing, Malware-Verbreitung, Ransomware

Sie haben schon geklickt? Keine Panik!

- Ändern Sie Ihre Passwörter.

- Starten Sie Ihr Antivirenprogramm.

- Sprechen Sie mit Ihrer IT-Abteilung.

Zweck

Die Angreifen wollen, dass Sie ein Dokument öffnen oder herunterladen, um Malware auf Ihrem Computer zu installieren.

Wie

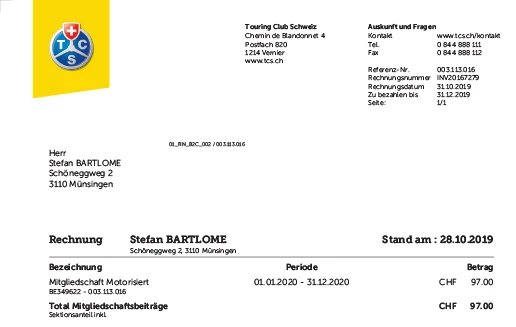

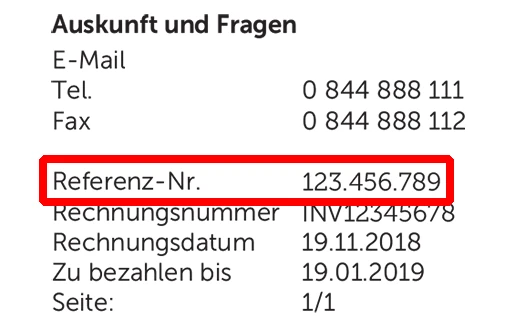

- Drohung: Sie haben vergessen, eine Rechnung zu bezahlen (Anhang prüfen!). Sie haben einen Vertrag unterzeichnet.

- Neugier: Ein Whistleblower gibt geheime Informationen an Sie weiter. Jemand informiert Sie versehentlich über Löhne oder Strategien.

- Falsche Identität: Julian Assange, ein Dienstleister, ein Inkassounternehmen, eine Grossbank, ein bekanntes Unternehmen oder ein Bewerber.

CEO-Fraud, HR-Fraud, Malware-Verbreitung

Sie haben ein Dokument geöffnet? Keine Panik!

- Löschen Sie das Dokument richtig.

- Starten Sie Ihr Antivirenprogramm.

- Sprechen Sie mit Ihrer IT-Abteilung.

Zweck

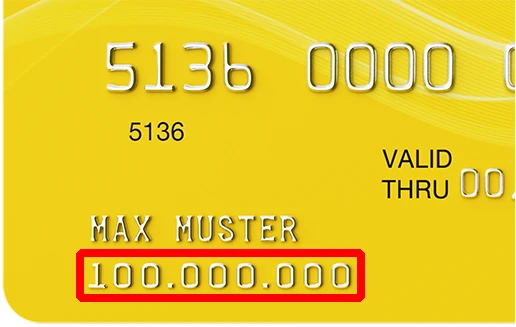

Die Angreifer wollen, dass Sie Geld an eine Western Union-Bank überweisen oder Bitcoins verwenden.

Wie

- Drohung: Ein sehr wichtiges Projekt wird scheitern, Sie werden gefeuert oder ganz persönliche Informationen werden öffentlich gemacht, wenn Sie kein Geld überweisen. Der Kontakt wird abgebrochen, wenn Sie kein Geld überweisen.

- Verlockendes Angebot: Sie müssen nur sehr wenig Geld investieren und werden viel mehr zurückerhalten. Ein Freund braucht Ihre Hilfe.

- Falsche Identität: ein Freund, Ihr Vorgesetzter, ein nigerianischer Prinz, ein Lieferant oder ein Bankangestellter.

Spezifische Begriffe

Investitionsbetrug, CEO-Fraud, Romance Scam, Spoofing

Sie haben Geld überwiesen? Keine Panik!

- Sprechen Sie mit Ihrer Bank.

- Beenden Sie sofort jede Kommunikation mit dem Angreifer.

- Erstatten Sie Anzeige bei der Polizei.

Was tun bei einem E-Mail-Angriff?

Lassen Sie sich Zeit: Atmen Sie immer erst einmal tief durch, wenn etwas Dringendes kommt, und überlegen Sie einen Moment, bevor Sie auf einen Link klicken, ein Dokument öffnen oder Geld überweisen. Machen Sie einen Reality Check!

Reality Check: Wenn etwas zu gut ist, um wahr zu sein, dann ist es in der Regel nicht wahr – vor allem im Internet. Fragen Sie sich selbst, ob diese Anfrage oder diese Chance, die Sie per E-Mail erhalten haben, überhaupt realistisch ist: Habe ich an einem Lotteriespiel mitgemacht? Würde irgendein Designer seine Taschen tatsächlich so unglaublich billig verkaufen? Warum sollte ein Whistleblower ausgerechnet mir Dokumente zustellen?

Nachprüfen: Falls der Reality Check keine Klarheit bringt, dann prüfen Sie nach. Handelt es sich um eine verdächtige Nachricht Ihrer Bank? Dann rufen Sie Ihre Bank an. Ist es eine Nachricht von Ihrem Vorgesetzten? Dann sprechen Sie mit ihm. Oder haben Sie eine Rechnung oder einen Vertrag von einem Unternehmen erhalten, das Sie kennen? Dann nehmen Sie Kontakt mit diesem Unternehmen auf.

Allgemeine Schutzregeln

- Wenn Sie einen Anhang von jemandem erhalten, den Sie nicht kennen, dann öffnen Sie ihn nicht: Löschen Sie ihn sofort. Sie sollten auch bei Anhängen von Freunden oder Familienmitgliedern vorsichtig sein, wenn diese unerwartet kommen – ihr E-Mail-Konto könnte infiziert oder ihre E-Mail-Adresse gefälscht sein.

- Bewegen Sie Ihre Maus über einen Link, bevor Sie ihn öffnen, um zu kontrollieren, ob die URL echt aussieht.

- Öffnen Sie einen neuen Browser und tippen Sie die Adresse von Hand ein, statt einfach auf einen Link zu klicken.

- Geben Sie Ihre E-Mail-Adresse auf Webseiten, denen Sie nicht vertrauen, nicht an.

- Posten Sie Ihre E-Mail-Adresse nicht auf öffentlichen Webseiten oder in öffentlichen Foren: Spammer suchen solche Webseiten oft nach E-Mail-Adressen ab.

- Denken Sie immer daran, dass vertrauenswürdige Unternehmen nie per E-Mail nach persönlichen Angaben fragen würden.

- Googeln Sie eine verdächtige E-Mail, um zu überprüfen, ob andere sie ebenfalls erhalten haben und als echt oder betrügerisch identifiziert haben.

Auch online sicher unterwegs

Nützliche Links