Comme nous sommes constamment en ligne sur le Web, il existe différents dangers sur Internet qui doivent être abordés. Le TCS aimerait participer activement à la lutte contre ces dangers et risques et est donc devenu membre de la SISA Swiss Internet Security Alliance.

Menaces par courriels

Lettres, notifications, newsletters, documents et bien plus inondent nos messageries électroniques. Les escrocs tentent de nous piéger en glissant des messages frauduleux dans ce flot d’informations.

Si la cybermenace a aujourd’hui plusieurs visages et s’exerce via de nombreux canaux, le courriel en reste un des principaux vecteurs. Qu’elle soit privée ou professionnelle, la communication par courriel a l’air personnelle, mais c’est une illusion. N’importe qui peut vous envoyer un message – et ne s’en prive pas.

TCS Livret Cyber Protection – on n’est jamais trop protégé

On entend sans cesse parler d’usurpateurs de données, de fraude en ligne et d’autres activités criminelles dans le monde numérique. Vous pouvez vous protéger intégralement contre les conséquences de ce nouveau type de menaces grâce au TCS Livret Cyber Protection.

En savoir plusC’est toujours urgent !

Les scénarios des attaques par courriels ont souvent la même trame : ils vous incitent à faire quelque chose que vous ne devriez pas faire, comme cliquer sur un lien, ouvrir un document ou transférer de l’argent. Et c’est toujours urgent : vous devez agir dans la minute, ce qui vous empêche de réfléchir.

Objectif

Le cybercriminel vous pousse à visiter un faux site web pour vous voler vos données de connexion ou infecter votre ordinateur avec un maliciel.

Comment

- Offre alléchante : un iPhone à CHF 1.-, un gain de loterie, 80% de rabais sur des sacs de marque.

- Menace : votre compte sera supprimé, vos courriels seront effacés, votre compte a été piraté.

- Fausse identité : votre service informatique, votre banque, un·e ami·e, un·e collègue.

Types de cyberattaques

Hameçonnage, propagation de maliciels, rançongiciels

Vous avez cliqué ? Pas de panique.

- Changez vos mots de passe.

- Lancez votre programme antivirus.

- Contactez votre service informatique.

Objectif

Le cybercriminel vous pousse à ouvrir ou télécharger un document dans le but d’installer un maliciel sur votre ordinateur.

Comment

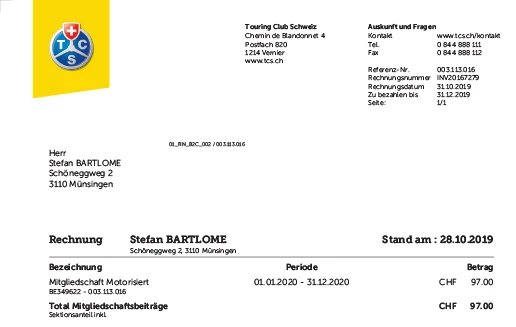

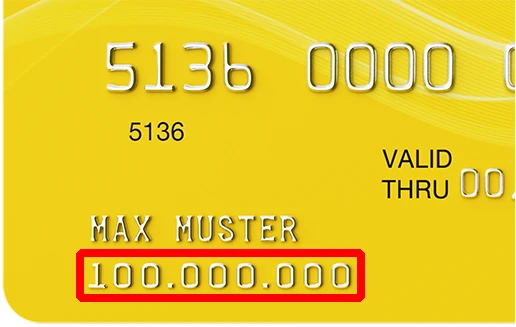

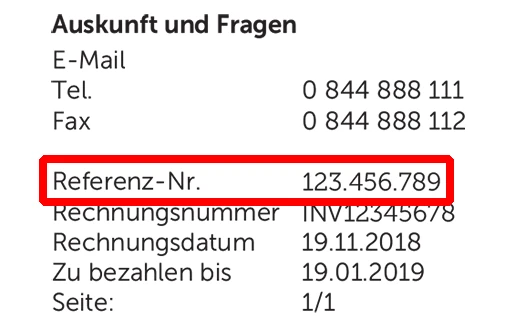

- Menace : vous avez omis de régler une facture (cf. pièce jointe !), vous avez signé un contrat.

- Curiosité : un lanceur d’alertes vous confie une information secrète, quelqu’un vous confie des informations salariales ou stratégiques par erreur.

- Fausse identité : Julian Assange, tout prestataire de services, une société de recouvrement, une grande banque, une entreprise très connue, votre employeur, un candidat.

Types de cyberattaques

Arnaque au président, arnaque à l’emploi, propagation de maliciels.

Vous avez ouvert un document ? Pas de panique.

- Supprimez le document complètement.

- Lancez votre programme antivirus.

- Contactez votre service informatique.

Objectif

Le cybercriminel vous pousse à transférer de l’argent via une société de transfert de fonds (Western Union) ou au moyen de bitcoins.

Comment

- Menace : si vous ne transférez pas l’argent, un projet très important échouera, vous serez licencié·e, des informations très personnelles vous concernant seront divulguées, le contact sera rompu.

- Offre alléchante : en investissant une petite somme d’argent, vous en obtiendrez beaucoup plus en retour, un ami a besoin de votre aide.

- Fausse identité : un ami, votre supérieur, un prince nigérian, un fournisseur, un employé de banque.

Types de cyberattaques

Arnaque à l’investissement, arnaque au président, escroquerie sentimentale, spoofing.

Vous avez transféré de l’argent ? Pas de panique.

- Contactez votre banque.

- Cessez immédiatement toute communication avec le cybercriminel.

- Déposez plainte à la police.

Que faire en cas d'attaque par courrier électronique ?

Prenez votre temps. Chaque fois qu’il y a urgence, respirez profondément avant de cliquer sur un lien, d’ouvrir un document ou de transférer de l’argent. Examinez la situation avec objectivité.

Examen objectif. Si quelque chose est trop beau pour être vrai, en particulier sur Internet, demandez-vous si la demande ou l’offre que vous avez reçue par courriel est réaliste : ai-je vraiment participé à une loterie, est-ce qu’une grande marque braderait ses sacs, pourquoi un lanceur d’alertes m’enverrait-il des documents ?

Vérification. Si votre examen objectif n’est pas concluant, faites une vérification. Si le message suspect semble émaner de votre banque, appelez-la. S’il provient de votre supérieur, allez lui parler. Si c’est une facture ou un contrat d’une entreprise que vous connaissez, appelez-la.

Règles générales de protection

- Si vous recevez une pièce jointe d’un inconnu, ne l’ouvrez pas. Détruisez-la sur le champ. Méfiez-vous aussi des pièces jointes envoyées par des proches si vous n’en attendez pas : leurs comptes de messagerie sont peut-être infectés ou leurs adresses de courriel falsifiées.

- Faites glisser votre souris sur le lien avant de cliquer pour voir si l’URL semble sérieuse.

- Au lieu de cliquer sur un lien, ouvrez un nouveau navigateur et tapez l’adresse.

- Ne donnez pas votre adresse électronique à des sites à qui vous ne faites pas confiance.

- Ne publiez pas votre adresse électronique sur des sites web publics ou des forums. Les spammeurs ont pour habitude de scanner ces sites pour y glaner des adresses électroniques.

- Sachez que jamais une entreprise sérieuse ne vous demandera des informations personnelles par courriel.

- En cas d’adresse de courriel suspecte, faites une recherche sur Internet pour vérifier si d’autres personnes la connaissent et s’ils l’ont identifiée comme étant sérieuse ou non.

Surfez en toute sécurité

Liens utiles