L'auto è un computer viaggiante

Nel settore automobilistico, la sicurezza e

il comfort rappresentano il fulcro dell’innovazione

tecnologica. ABS, GPS e internet

fanno ormai parte della dotazione

standard, assieme ad una miriade di sensori

e telecamere. Tutti questi dispositivi

facilitano la guida, ma viceversa osservano

permanentemente l’auto e il conducente,

oltre a controllarsi a vicenda e a registrare

l’intera history della vettura. Comunicano

direttamente con l’automobilista oppure

con sistemi esterni, in piena autonomia.

Convertire l'autoradio al DAB+: adattatori e

Il TCS ha testato i metodi più vantaggiosi per aggiornare i veicoli più vecchi con la ricezione della radio digitale (DAB).

Limiti dei moderni sistemi di assistenza alla

I sistemi di assistenza alla guida (ADAS, dall'inglese: advanced driver-assistance systems) sono una componente importante per ...

Convertire l'autoradio al DAB+

Abbiamo convertito l'autoradio al DAB+ su quattro occasioni e confrontato gli adattatori di Dension, Kenwood, Blaupunkt e Pure.

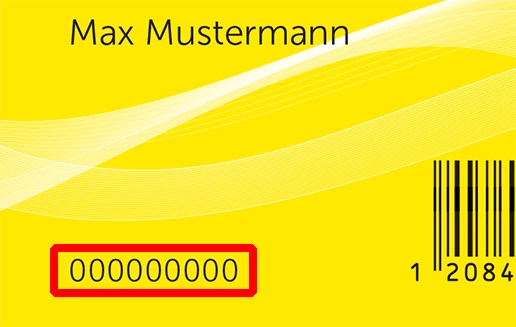

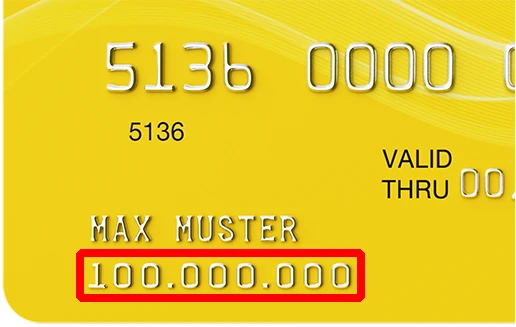

Cancellare i dati personali dall'auto: ecco come

Quando restituisce o vende un'auto, non dimentichi di cancellare i Suoi dati personali: i nostri consigli.

Sistemi di navigazione per smartphone

Le app per smartphone offrono una pratica alternativa ai dispositivi di navigazione. I nostri consigli.

Cosa significa DAB+?

La DAB+ sostituisce la radio FM, Già oggi vale la pena montare un'autoradio DAB+. Spieghiamo per quale ragione e come fare.

Sistemi avanzati di assistenza alla guida ADAS

Sistemi di assistenza alla guida, avviso di mantenimento della carreggiata e assistente alla ...

Il TCS testa gli assistenti di sterzata

Il sistema di assistenza alla frenata d'emergenza può impedire una collisione con un veicolo fermo o l’investimento di un ...

Potrebbe interessarvi anche