Testo: Dino Nodari

Foto: Keystone ATS

Ricordate le spettacolari scene con le automobili impazzite che si scontrano nel traffico cittadino, precipitano da autosili ed esplodono? A pilotarle a distanza e scatenare un putiferio è la cyber terrorista Cipher. Quello che in «Fast & Furious 8», film d’azione uscito nel 2017, appariva ancora come una finzione esagerata, di pura adrenalina, nel 2025 non è più così inverosimile. In un articolo apparso sulla rivista «Auto Touring», Walter J. Unger, da anni a capo della difesa informatica delle forze armate austriache, spiega che in Austria ci sono già stati diversi tentativi di spiare le conversazioni di politici di alto livello a bordo dei veicoli o di rintracciarne la posizione. Per Unger il pericolo è reale. Negli ultimi anni, anche il Federal Bureau of Investigation (FBI) statunitense ha ripetutamente messo in guardia dal pericolo di attacchi hacker che sfruttano eventuali vulnerabilità dei sistemi informatici dell’industria automobilistica per comprometterli.

Il controllo a distanza è possibile

Già nel 2015, due ricercatori erano riusciti a introdursi nella centralina di una Jeep Cherokee che viaggiava in autostrada e a prenderne il controllo: inizialmente l’aria condizionata e la musica erano schizzate al massimo e poi l’impianto lavavetri si era messo a spruzzare ininterrottamente. Gli hacker erano anche riusciti a manometterne la guida e i freni. Nei dieci anni trascorsi da allora, ci sono stati molti altri casi clamorosi ai danni di Kia, Volkswagen, BMW e Tesla. Tutti questi attacchi hanno un elemento in comune: sono stati resi possibili dalla vulnerabilità delle interfacce digitali del sistema di infotainment, della scheda SIM fissa, delle connessioni Bluetooth o dell’app per il controllo remoto dell’auto. Interfacce vulnerabili sono presenti sia sui veicoli con motore a combustione sia sui veicoli elettrici. Questi ultimi sono esposti a rischi maggiori presso le stazioni di ricarica, dove avviene un intenso scambio di dati tra utente, costruttore, banca e fornitore di energia.

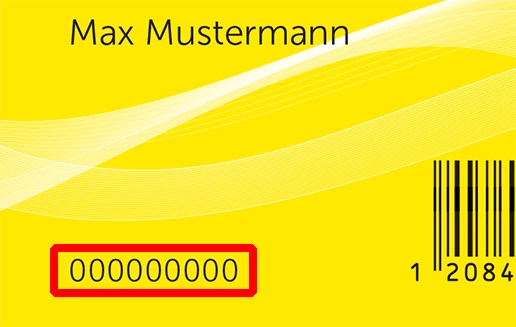

Lo scorso anno il club automobilistico tedesco ADAC ha reso pubblica un’altra falla molto diffusa nel sistema di sicurezza dei veicoli, rappresentata dalle chiavi comfort keyless, keyless go o keyless entry che, in alcuni casi, sono già incluse nella dotazione di serie. Grazie a questa tecnologia, non è più necessario estrarre la chiave dalla tasca perché l’auto la riconosce tramite un segnale, consentendo l’apertura e chiusura automatica delle porte. Eventuali ladri potrebbero prolungare questo segnale e prenderne così il controllo, senza neanche dover sottrarre i dati di accesso. I test condotti dall’ADAC su oltre 700 veicoli hanno dimostrato che quasi tutti possono essere facilmente aperti con questo metodo. Solo il dieci per cento delle auto testate fa eccezione.

L’anno scorso si sono verificati 215 attacchi

Oltre ad innumerevoli vantaggi, la crescente connettività e automazione dei veicoli offrono il fianco a tutta una serie di attacchi perché dipendono da sistemi che comunicano tra loro. Nel suo Automotive Cybersecurity Report 2025, di recente pubblicazione, VicOne, fornitore di soluzioni per la cybersicurezza, prevede un forte aumento della frequenza e della qualità degli attacchi informatici. Secondo gli autori, solo lo scorso anno si sarebbero registrati ben 215 incidenti di cybersicurezza nel settore automobilistico. Il punto debole più comune emerso sarebbero state le falle di sicurezza del cloud e del back-end, con attacchi ransomware, violazioni di dati, operazioni di social engineering o phishing. I dirottamenti di veicoli, le criticità nella catena di approvvigionamento e gli attacchi ai sistemi di accesso keyless avrebbero interessato per lo più i sistemi di onboarding e vulnerabilità «Over the Air (OTA)».

Per quanto inquietanti, la stragrande maggioranza di questi attacchi è stata condotta dai cosiddetti «white hat», esperti che non hanno intenzioni malevoli ma che, anzi, spesso lavorano per l’industria automobilistica o addirittura agiscono su incarico delle case per identificare le eventuali lacune nei loro sistemi. Ciò permette ai costruttori, qualora vengano a conoscenza di problemi di sicurezza, di effettuare gli opportuni aggiornamenti e chiudere il gateway prima che gli attacchi vengano resi pubblici. Gli attacchi verificatisi dimostrano tuttavia che è tecnicamente possibile violare a distanza i sistemi installati sulle automobili, accedere ai dati e prenderne il controllo.

Come proteggersi

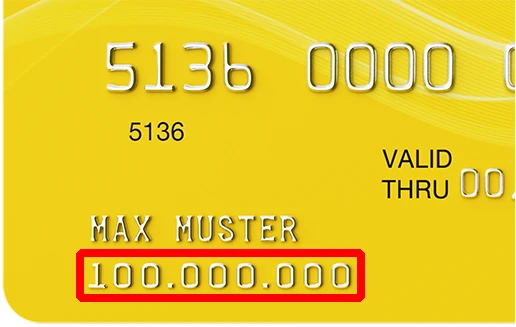

Interpellato al riguardo, l’Ufficio federale della cibersicurezza (UFCS) dichiara che finora le segnalazioni di falle di sicurezza o atti di hackeraggio contro veicoli sono rari. Va detto però che, in pochi casi, sono già state riscontrate delle vulnerabilità al momento della ricarica di veicoli elettrici. Alla polizia cantonale di Zurigo non sono attualmente noti casi di auto hackerate. Se spetta ai costruttori garantire interfacce sicure, gli automobilisti possono certamente fare qualcosa per tutelarsi a loro volta, in particolare per quanto concerne i propri dati di accesso a vari servizi e app. Utilizzando password diverse e lunghe, attivando un gestore di password e, se possibile, tramite l’autenticazione a due fattori, ci si può difendere, almeno in una certa misura, dalrischio di rimanere vittima di attacchi informatici.

Accesso difficile in caso di panne

La connettività rende vulnerabili le auto. I costruttori stanno affrontando il problema, incalzati anche dalle normative UE che prescrivono fra l’altro firewall e aggiornamenti periodici del software. Il rovescio della medaglia è che queste misure di sicurezza rendono il lavoro dei soccorritori estremamente difficile. «Senza accesso ai protocolli e ai dati dei sensori elettronici le chance di poter riparare un veicolo sul posto si riducono drasticamente», spiega Sandro Hasenfratz, a capo della TCS Patrouille. È vero che si è istituito un sistema con i certificati dei singoli costruttori, ma richiederebbe tempo e costerebbe sempre di più. Sarebbero in corso degli accertamenti in vista dell’acquisto di un nuovo strumento di diagnosi, ma rimarrebbero in sospeso questioni importanti, secondo il responsabile.

Altri servizi della redazione Touring

Altri reportage della redazione di Touring

Il Giappone in bici

Kyushu offre numerosi itinerari suggestivi ai cicloturisti, ad esempio nella deliziosa penisola di Itoshima, non lontano dalla grande città di Fukuoka.

«Quando succede qualcosa, il TCS è pronto a

Nella seguente intervista il direttore generale del TCS Jürg Wittwer si esprime sui veicoli autonomi, i droni e l’intelligenza ...

Rotta verso i mari del Nord

Da Aberdeen passando per le Orcadi, le Shetland e le Isole Faroe fino in Islanda – con conferenze, osservazioni di uccelli e ...

Elettriche usate: sfatiamo i miti

Sulle piattaforme di compravendita online si contano sempre più annunci di auto elettriche usate.