Poiché siamo costantemente online sul web, ci sono diversi pericoli su Internet che devono essere trattati. Il TCS desidera svolgere un ruolo attivo nella lotta contro questi pericoli e rischi ed è quindi diventato membro della SISA Swiss Internet Security Alliance.

Cos’è il social engineering?

E-mail che minacciano di cancellare i nostri dati, SMS che annunciano una vincita eccezionale o contatti Facebook che prospettano la nascita di un grande amore: gli incontri inattesi sul web spesso non mantengono quanto promesso. Scoprite di più sulle truffe su Internet, sulle strategie adottate dai criminali e su cosa potete fare per difendervi.

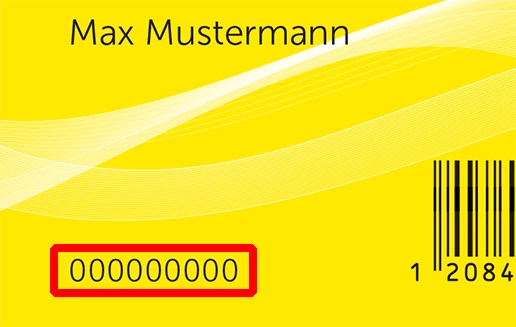

TCS Libretto Cyber Protezione – per andare sul sicuro!

Si legge spesso di furti di dati, truffe online e altri raggiri che accadono nel mondo digitale. Contro le conseguenze di queste nuove minacce potete ora tutelarvi in modo completo con il TCS Libretto Cyber Protezione.

Saperne di piùCome funziona il social engineering?

Stratagemmi psicologici: caratteristiche di un caso di social engineering

I criminali si avvalgono di stratagemmi psicologici per manipolarci. A tale scopo, sfruttano sempre emozioni che ci mettono sotto pressione e ci impediscono di ragionare con un approccio critico. Diffidate delle e-mail o delle chiamate che presentano le seguenti caratteristiche:

- Minaccia: Se non fai X, accadrà Y!

- Urgenza: Presto (!), agisci subito!

- Esclusività: Mi rivolgo proprio a te!

- Richiesta: Ho bisogno di aiuto!

Viaggiate sicuri anche online

Link utili

Situazioni frequenti di social engineering

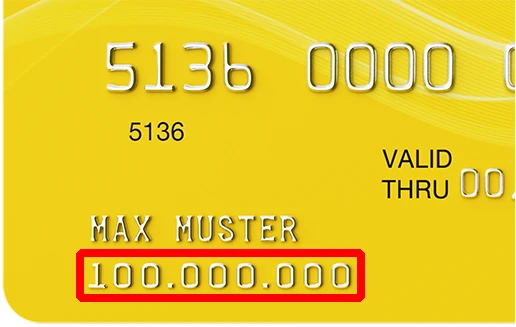

La possibilità di fare un affare o l’occasione irripetibile di acquistare un prodotto a prezzo scontato sono situazioni che accogliamo sempre con favore. I criminali le sfruttano a proprio vantaggio gestendo shop online che propongono offerte allettanti. Scarpe da ginnastica firmate a soli CHF 20.-? Borsa di marca scontata del 40%? Suona interessante. Spesso le offerte sono valide solo per un giorno o persino per un’ora. Così facendo i criminali cercano di metterci in una situazione di stress e di indurci ad accettare l’offerta irripetibile. Confermiamo l’acquisto e inseriamo i dati della nostra carta di credito per procedere al pagamento. Il presunto affare non ci verrà purtroppo mai recapitato.

«Acquista subito il nuovo iPhone con un incredibile sconto del 50%! Solo per te e solo per oggi!»

Quando la persona di cui siamo innamorati è in difficoltà, interveniamo senza indugio. I criminali sfruttano il nostro altruismo. Mascherati da soldati o medici con un impiego all’estero, nel corso del tempo conquistano il cuore e la fiducia con affettuosi messaggi online. Finalmente arriva il momento di un incontro di persona. Tuttavia, prima dell’appuntamento, la persona conosciuta su Internet fa presente al malcapitato che la nipote dovrà presto sottoporsi a un’operazione costosissima. Mossa da amore e animata dal desiderio di aiutare, la vittima si dichiara subito disponibile a sostenere economicamente la famiglia all’estero.

«Penso sempre a te e non vedo l’ora di incontrarti. Purtroppo però devo aspettare che operino mia nipote. È un intervento molto complesso e caro...»

I criminali si servono di minacce che promettono di tradursi in realtà se non agiamo immediatamente e senza pensarci due volte.

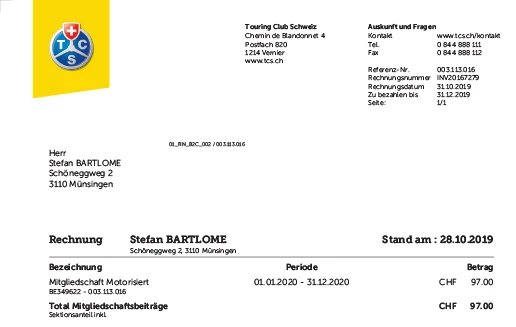

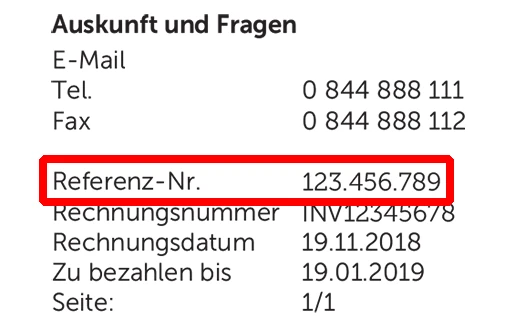

Il vostro superiore è in ferie. Quando la giornata di lavoro volge ormai al termine, ricevete un’e-mail che vi dice di saldare immediatamente (!) la fattura allegata. Se non lo farete, l’azienda perderà il cliente. Il vostro superiore provvederebbe di persona al pagamento, ma è assente dal lavoro e non c’era nessun altro reperibile a quell’ora della sera. L’e-mail e i dati del conto del cliente sono tuttavia falsi.

«Al momento non sono raggiungibile telefonicamente, ma è fondamentale che il pagamento venga effettuato prima della fine dell’orario di lavoro! Altrimenti perderemo il cliente! Mi raccomando di trattare la questione con la massima riservatezza!»

- fingono di essere persone degne di fiducia, presentandosi ad esempio come donne, anziani, agenti di polizia o superiori.

- chiamano in causa parenti, conoscenti e persone stimate che confermino la situazione/l’urgenza.

- inviano la copia di un presunto documento d’identità o passaporto o presunti documenti come bolle di consegna, biglietti o contratti.

- assicurano che il denaro da trasferire «finirà al sicuro».

Cosa fare? Respirare profondamente. Analisi dei fatti. Verifica.

- Respirare profondamente: quando vi trovate davanti a un’urgenza, per prima cosa fate sempre un respiro profondo. Fermatevi un attimo a riflettere prima di cliccare su un link o di trasferire denaro. Analizzate i fatti!

- Analisi dei fatti: quando qualcosa è troppo bello per essere vero, di norma è proprio così, soprattutto su Internet. Chiedetevi se la richiesta o l’offerta che avete ricevuto via e-mail o sul cellulare può essere ritenuta realistica: ho partecipato alla lotteria? Uno stilista venderebbe le sue borse davvero a un prezzo così conveniente?

- Verifica: se questa analisi non vi aiuta a chiarire i fatti, approfondite la questione. Si tratta di un messaggio sospetto della vostra banca? Chiamatela subito. È un messaggio inviato dal vostro superiore? Chiedete di parlargli. Oppure avete ricevuto una fattura o un contratto da un’azienda che conoscete? Non esitate a contattarla.

Non è la prima volta? Niente panico.

- Contattate la vostra banca

- Interrompete subito qualsiasi comunicazione con l’aggressore

- Sporgete denuncia alla polizia

- Modificate le vostre password

- Avviate il vostro antivirus

- Informate il vostro reparto IT

Una donna di Zurigo ha subito una truffa di CHF 180’000.- architettata dal presunto amore della sua vita. È caduta vittima di una cosiddetta «Romance Scam», la truffa dell’amore.

Come veniamo ingannati nel mondo digitale – social engineering e fake news

Nel nostro mondo digitalizzato e connesso, le informazioni vengono scambiate a una velocità senza precedenti. Se da un lato questo comporta molti vantaggi, dall’altro presenta anche degli svantaggi: la disinformazione e la manipolazione, ad esempio. È qui che entrano in gioco le «fake news» e il «social engineering».

Tutto quello che c'è da sapere sul phishing su www.iBarry.ch.