Comme nous sommes constamment en ligne sur le Web, il existe différents dangers sur Internet qui doivent être abordés. Le TCS aimerait participer activement à la lutte contre ces dangers et risques et est donc devenu membre de la SISA Swiss Internet Security Alliance.

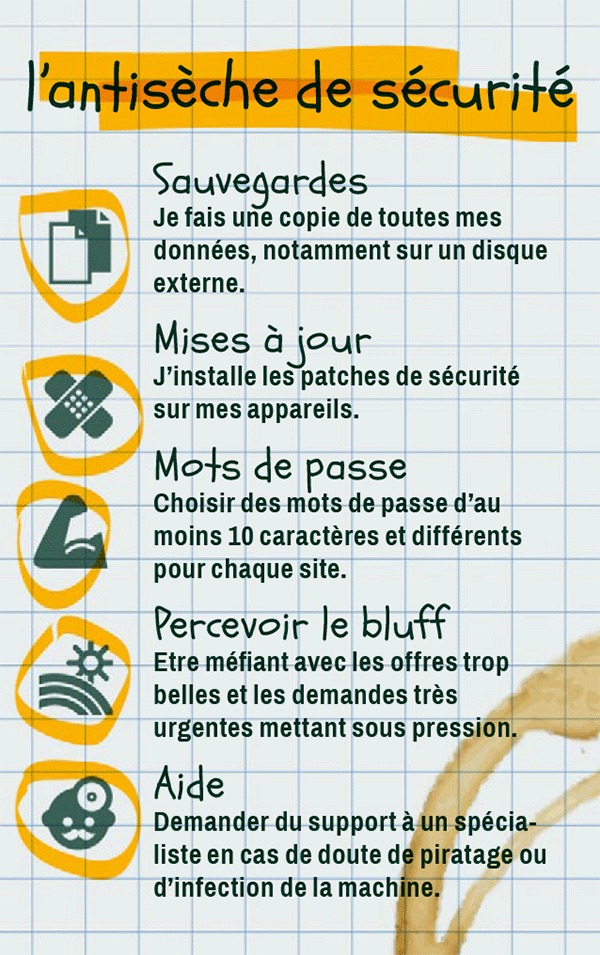

Votre mémo de sécurité informatique

- La sécurité n’a rien de magique. Cinq mesures simples vous aident à protéger vos données au jour le jour.

- Ces recommandations sont assez faciles à suivre et ne demandent pas de connaissances techniques particulières.

- Sauvegarde des données : je fais une copie de toutes mes données, notamment sur un disque externe.

Installation de mises à jour : j'installe les patches de sécurité sur mes appareils. - Mots de passe forts : choisir des mots de passe d'au moins 10 caractères et différents pour chaque site.

Percevoir le bluff : être méfiant avec les offres trop belles et les demandes très urgentes mettant sous pression.

Aide: demander du support à un spécialiste en cas de doute de piratage ou d'infection de la machine.

TCS Livret Protection Internet – on n’est jamais trop protégé

On entend sans cesse parler d’usurpateurs de données, de fraude en ligne et d’autres activités criminelles dans le monde numérique. Vous pouvez vous protéger intégralement contre les conséquences de ce nouveau type de menaces grâce au TCS Livret Protection Internet. Dès maintenant à partir de CHF 4.– par mois.

En savoir plusLe saviez vous ?

60% | Plus de la moitié des e-mails de l'Internet est du SPAM. |

350’000 par jour | Plus de 350'000 nouveaux malwares apparaissent chaque jour. |

200 USD | Louer les services d'un hacker pour faire une attaque simple coûte 200 USD par jour. |

2 minutes | 2 minutes suffisent à un programme pour casser un mot de passe de 5 caractères (composé seulement de lettres minuscules). |

160 milliards USD | Le commerce illégal de données volées génère un revenu estimé à 160 milliards USD par an. |

60% | |

Plus de la moitié des e-mails de l'Internet est du SPAM. | |

350’000 par jour | |

Plus de 350'000 nouveaux malwares apparaissent chaque jour. | |

200 USD | |

Louer les services d'un hacker pour faire une attaque simple coûte 200 USD par jour. | |

2 minutes | |

2 minutes suffisent à un programme pour casser un mot de passe de 5 caractères (composé seulement de lettres minuscules). | |

160 milliards USD | |

Le commerce illégal de données volées génère un revenu estimé à 160 milliards USD par an. |

Sauvegarde des données

Je fais une copie de toutes mes données, notamment sur un disque externe.

Pourquoi :

Avez vous déjà entendu parler de « ransomware » ou de logiciel rançonneur ? Des pirates peuvent détruire vos photos et d’autres documents. N'avez vous jamais renversé du café sur votre ordinateur portable ? N'avez-vous jamais oublié votre téléphone dans un train ?

Des sauvegardes adéquates de vos données vous éviteront bien des soucis.

Demandez autour de vous : presque tout le monde peut vous raconter une histoire à propos d'un ordinateur portable cassé, d'un téléphone volé, ou d'un ordinateur contaminé.

Comment :

Il faut deux copies de vos données – la première sur l'ordinateur lui-même, et la seconde sur un disque externe, ou sinon sur un serveur ou un cloud conforme aux exigences légales.

Il faut faire des copies de vos données importantes de façon régulière. Ainsi, en cas de problème, vous aurez la sauvegarde de toutes vos dernières photos et documents.

Installation de mises à jour

J'installe les patches de sécurité sur mes appareils.

Pourquoi :

La technologie évolue constamment pour se protéger du travail des pirates.

Tous les programmes, toutes les applications que vous utilisez ont été écrites par des humains, et donc ils contiennent potentiellement des erreurs. En termes de sécurité, ces erreurs potentielles peuvent devenir des vulnérabilités si elles sont exploitées par des pirates. Pour protéger leurs clients, les éditeurs de programmes font de leur mieux pour corriger chaque vulnérabilité connue dans les meilleurs délais.

Pour bénéficier des derniers correctifs de sécurité, votre ordinateur et votre smartphone doivent être tenus à jour en tout temps.

Comment :

La plupart des éditeurs de logiciels, comme Microsoft ou Apple, distribuent les mises à jours automatiquement. Il est alors très facile de rester à jour : vous n'avez rien à faire !

Parfois l'installation d'une mise à jour demande votre confirmation en pressant un bouton dans une fenêtre « pop-up ». Même si mettre à jour veut dire que vous aurez à vous adapter à quelques nouvelles fonctionnalités ou éléments visuels, ne repoussez pas l'installation de mises à jour.

Pour recevoir les mises à jour, votre ordinateur doit être connecté à l'Internet. Dans le cas où vous avez voyagé, ou que vous n'avez pas utilisé Internet pendant quelques temps, à la prochaine reconnexion, l'installation de toutes les mises à jour pourrait durer assez longtemps.

Si vous voulez vraiment être certain d'être à jour, vous pouvez contrôler les versions de votre logiciel dans le menu, et le comparer à la dernière version publiée sur le site web du programme ou de son distributeur.

Mots de passe forts

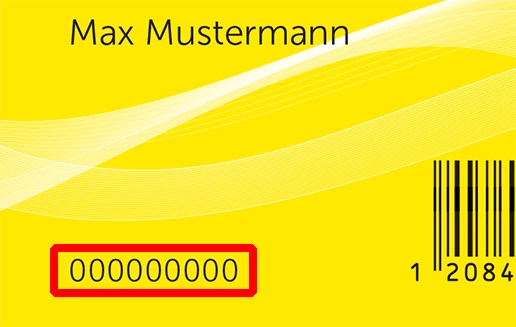

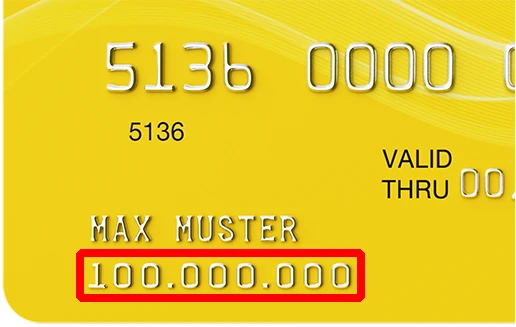

Choisir des mots de passe d'au moins 10 caractères et différents pour chaque site.

Pourquoi :

Pour l'utilisateur, le point très important de la protection de ses données est de choisir des mots de passe de bonne qualité. Il faut se rappeler que l'accès à presque toutes nos données en ligne est protégé par nos mots de passe. Le mot de passe est vraiment la mesure de sécurité la plus importante du coté utilisateur.

Les pirates exploitent la passivité et le manque d'attention des utilisateurs. Il est souvent plus facile pour les pirates de deviner les mots de passe dans le but d'obtenir l'accès à des données lucratives que d'essayer d'attaquer une infrastructure informatique bien protégée.

Comment :

Les bons mots de passe contiennent au moins 10 caractères, dont les nombres, les lettres minuscules et majuscules, ainsi que les caractères spéciaux.

Et il est très important d'avoir un mot de passe différent pour chaque site. Les mots de passe ne devraient jamais être utilisés deux fois.

Utilisez un programme de gestion de mots de passe comme LastPass, Dashlane ou KeePass.

Vous trouverez plus d'informations ici : chante ton mot de passe

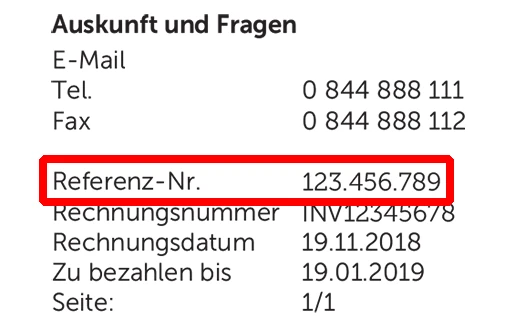

Percevoir le bluff

Être méfiant avec les offres trop belles et les demandes très urgentes mettant sous pression.

Pourquoi :

Si quelque chose est trop beau pour être vrai… il y a probablement un piège… particulièrement sur Internet.

Les pirates ne font pas que des attaques techniques vers les systèmes informatiques, ils essayent aussi de vous manipuler. Certains utilisent des méthodes psychologiques sophistiquées pour vous faire révéler une information sensible ou vous faire cliquer sur un lien. Vous avez probablement déjà vu ces e-mails vous demandant instamment de changer votre mot de passe, sinon vos données seront détruites. Ou vous avez visité une fois une page web avec des offres très tentantes. Ou peut-être avez-vous reçu un appel du « support Microsoft » vous demandant d'installer un certain programme.

Comment:

Méfiez vous des offres séduisantes quelles qu’elles soient (chaussures, argent, travail, amour…).

Prenez votre temps. Même si on vous dit de faire quelque chose rapidement, prenez le temps de réfléchir si la demande est logique. Les mots de passe ne doivent jamais être communiqués. Des informations internes à une entreprise ne doivent être communiquées qu'aux collègues désignés.

Rappelez la personne ! Chaque fois que vous soupçonnez une tentative de fraude à votre encontre, vérifiez. Vous avez reçu un e-mail envoyé par un collègue mais la requête et le langage sont inhabituels… appelez votre collègue et vérifiez l'e-mail. Dans le cas d'un appel téléphonique, dites à la personne que vous la rappellerez après avoir vérifié la demande.

Aide

Demander du support à un spécialiste en cas de doute de piratage ou d'infection de la machine.

Pourquoi :

Votre ordinateur est contaminé par un virus ou vous pensez être victime d'une fraude, quelle qu’elle soit.

Si vous suspectez que votre ordinateur ou votre téléphone a été contaminé, n'hésitez pas à demander de l'aide. Des spécialistes peuvent déterminer si vos appareils sont réellement infectés et vous dire quoi faire pour les nettoyer.

Comment :

Si un de vos appareils professionnels est touché, contactez votre département IT pour de l'aide et des conseils. Ils pourront peut-être aussi répondre à des questions non liées au travail ou vous dire à qui vous adresser.

Pour vos appareils privés, votre revendeur local est un bon point de départ.

Vous pouvez aussi utiliser le « Security Check Online » du SISA. Plus d'informations sur: https://check.swiss-isa.ch/

Si vous êtes victime d'une cyber-fraude ou simplement d'une tentative, contactez votre police locale : https://www.police.ch